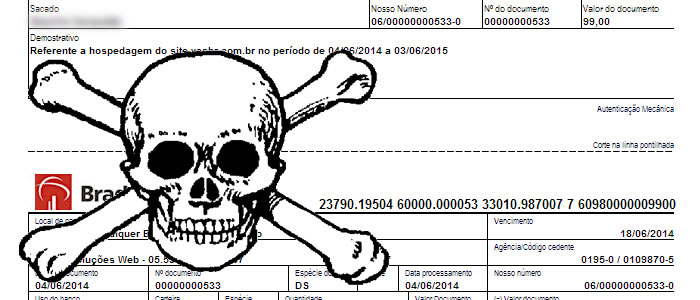

O bolware é um malware que infecta computadores e realiza a falsificação de dados de boletos bancários, realizando determinadas mudanças no documento, alterando muitas vezes a conta em que o valor será depositado, criando problemas para o usário que – sem saber – perde o valor do pagamento realizado, como também para as empresas que iriam receber o pagamento.

O bolware é um malware que infecta computadores e realiza a falsificação de dados de boletos bancários, realizando determinadas mudanças no documento, alterando muitas vezes a conta em que o valor será depositado, criando problemas para o usário que – sem saber – perde o valor do pagamento realizado, como também para as empresas que iriam receber o pagamento.

Segundo especialistas da PSafe que realizaram o estudo sobre o bolware, a infecção ocorre após o usuário realizar o download do arquivo Receita Federal.cpl em formato ZIP, que por sua vez realiza o download de 2 novos arquivos: o gbiehamz.cpl e o resource.bck; e inicializando consequentemente o processo gbiehamz.cpl, responsável por monitorar o uso dos navegadores e fazer a injeção do código malicioso que modifica a linha digitável do código de barras de boletos de pagamento.

Mas é bom ficar alerta, pois mesmo que você não realize o download de nenhum arquivo desse tipo, o malware pode ser baixado e executado pela ação de um Adware, explorando alguma falha no seu sistema operacional.

O vírus passa a vigiar o usuário

Para monitorar o uso dos navegadores, o malware utiliza um procedimento bem simples. Ele implementa dentro de um timer – componente da linguagem Delphi que executa determinado código a cada fração de segundo – a verificação da janela que está em uso pelo usuário, utilizando a função GetForegroundWindow. Após capturar o handle para a janela em uso, o Bolware utiliza as funções GetWindowText e SendMessage do Windows para identificar o título da janela e confirmar se o usuário está acessando um serviço monitorado pelaGangue do Boleto.

Caso o título esteja entre os vigiados pelos criminosos, o Bolware verifica se o browser utilizado é o Internet Explorer. Se o navegador for o Firefox ou Chrome, o malware fecha os programas, impedindo os seus usos para acessar o Internet Banking, forçando o usuário a utilizar o IE, que vem instalado por padrão em qualquer computador com o sistema operacional Windows.

Se ele não conseguir identificar o serviço pelo título, ele irá verificar a URL que está sendo acessada e comparará com a lista de alvos do malware.

Este método de captura de URLs só funciona no Internet Explorer, pois ele busca por elementos específicos do IE, até encontrar a barra de endereços, e então captura seu conteúdo.

O código acima procura pelo campo onde fica registrado o endereço visitado pelo usuário, obtém o handle para este campo e captura a informação.

Após ter acesso à informação e identificar que o usuário está navegando em um site alvo da gangue do boleto, ele inicia o processo de carregamento do outro módulo, já baixado pelo downloader, porém compactado no arquivoresource.bck.

Este arquivo compactado será carregado para a memória de maneira não convencional. E, para dificultar a sua detecção, o malware utiliza uma técnica conhecida como “Process Hollowing”.

O que é Process Hollowing?

A técnica consiste em carregar um processo confiável para a memória, substituindo o código existente pelo malicioso, escondendo consequentemente a execução do processo malicioso.

No caso do Bolware, ele utiliza o Internet Explorer para esconder seu código, carregando o processo iexplore.exepara a memória em modo suspenso, utilizando a flag CREATE_SUSPENDED na chamada CreateProcessA.

Com o processo carregado, o vírus captura o contexto da thread, copia o código do malware descompactado para o processo e inicia a thread que estava suspensa, fazendo com que o código do malware seja executado.

Após este procedimento, o código malicioso estará sendo executado como iexplore.exe, dificultando, assim, a identificação do malware.

Bolware usa dois métodos para saber por onde você navega

O módulo carregado verifica se o usuário abriu algum site alvo de duas maneiras: a primeira, da mesma forma que o processo anterior, verificando se existe alguma janela do IE aberta com títulos específicos. A segunda, recebendo o evento OnDocumentComplete do IE, ou seja, toda vez que um site termina de ser carregado pelo browser, ele chama uma callback que tem, num dos argumentos, a URL carregada. Nesta callback, o malware verifica se a URL é referente a algum alvo controlado e ativa o monitoramento de geração de boletos.

Como o malware faz a troca dos dados do boleto bancário

Ao identificar uma URL relacionada a pagamento de boletos, o Bolware detecta a qual banco pertence e, então, adiciona um evento para o clique do botão “submit“, que será disparado após o usuário terminar de digitar o código do boleto e clicar para continuar o processo de pagamento.

Ao receber este evento, o malware procura pelo campo onde está armazenado o boleto digitado, captura o conteúdo do campo e envia para o servidor, que irá gerar uma nova linha digitável, com a conta de destino alterada.

Após substituir a linha digitável, a transação continuará com o novo código, fazendo com que a transação seja concluída com sucesso. Porém, a conta destino será outra, desviando o seu dinheiro para a gangue do boleto e criando problemas para você com as empresas cedentes do boleto bancário.

Fonte: Administradores.com.br